Информационная атака — это не хаотичный поток фейков и киберударов, а точно спланированная операция, в которой каждый шаг направлен на подрыв репутации, дезорганизацию команд и манипуляцию общественным мнением. Согласно аналитике Global Cybersecurity Index 2025 года, количество комплексных атак с элементами информационного воздействия выросло на 37%, а бизнес-ущерб от дезинформации превысил 150 миллиардов долларов. Сегодня, когда Анатомия информационной атаки: как это устроено изнутри становится ключом к выживанию в цифровом пространстве, стоит задуматься — готов ли ваш бизнес противостоять управляемому влиянию и защищать свои информационные активы?

Информационные атаки в 2025 году: новая реальность угроз

В 2025 году киберугрозы перешли на новый уровень сложности и персонализации. Анатомия информационной атаки: как это устроено изнутри сегодня демонстрирует изменение самой логики цифровых конфликтов: акцент смещается от массовых автоматизированных вирусов к точечным операциям с высоким уровнем человекоуправляемости. Компании, государственные учреждения и даже частные лица становятся участниками противостояния, где не только технологии, но и человеческий фактор играет решающую роль.

По данным профильных аналитиков, доля продвинутых постоянных угроз (APT) выросла до 18–24%. Эти атаки отличаются не скоростью, а длительным скрытым присутствием в инфраструктуре жертвы. На втором месте — методы социальной инженерии, которые составляют около 15% всех зарегистрированных инцидентов. Они ориентированы на эмоциональные реакции людей: доверие, страх, любопытство. А примерно 21% атак нацелены на государственные и критически важные объекты, где последствия способны повлиять на национальную безопасность.

Технологическая составляющая при этом развивается не так стремительно, как человеческая. Современные хакерские группы все чаще переходят от полного автоматизма к ручному управлению фазами атаки — от разведки до внедрения. Это делает их действия трудно прогнозируемыми, а традиционные системы защиты — менее эффективными. Таким образом, информационные атаки 2025 года — это не просто цифровые вторжения, а динамичные, управляемые людьми операции, в которых технологии являются лишь инструментом, а ключевым элементом становится понимание человеческого поведения и психологических уязвимостей.

Основные типы атак и их доля в 2025 году

| Вид атаки | Примерная доля в 2025 году | Основные цели | Типичные последствия |

|---|---|---|---|

| APT (Advanced Persistent Threat) | 35% | Критическая инфраструктура, госорганы, крупные корпорации с высоким объёмом данных. Цель — длительный несанкционированный доступ, кража интеллектуальной собственности и стратегической информации. | Утечка конфиденциальных сведений, подрыв репутации, финансовые потери, нарушение устойчивости бизнес-процессов. |

| Вредоносное ПО | 30% | Любые организации и частные пользователи. Злоумышленники добиваются полного контроля над системой или вымогательства через шифрование данных. | Потеря данных, блокировка работы, последующее вымогательство выкупа, повышение затрат на восстановление инфраструктуры. |

| Социальная инженерия | 25% | Сотрудники компаний, администраторы доступов, рядовые пользователи. Цель — получение паролей, кодов подтверждения и другой информации через обман и психологическое воздействие. | Компрометация учетных записей, несанкционированный вход в корпоративные сети, запуск вредоносных скриптов, масштабные утечки данных. |

| Эксплуатация уязвимостей | 10% | ИТ-инфраструктура, серверные приложения, облачные сервисы. Киберпреступники используют неактуальные версии программного обеспечения и ошибки в системной защите. | Сбой сервисов, внедрение программ-шпионов, утрата контроля над ключевыми узлами сети, дальнейшая эскалация угроз. |

Анатомия информационной атаки: как это устроено изнутри показывает, что в 2025 году доминируют сложные комплексные методы, сочетающие технические и психологические приёмы. Большинство инцидентов связано либо с использованием ненадёжных каналов связи, либо с человеческим фактором, что подчёркивает необходимость постоянного мониторинга, обновлений систем и обучения персонала.

Этап 1. Разведка: сбор информации о жертве

На первом этапе — разведке — злоумышленники стремятся собрать максимум информации о компании-жертве. Этот процесс напоминает анализ рынка, только с противоположной целью: найти слабые места и потенциальные точки входа. В рамках анатомии информационной атаки важно понять, как именно организуется этот этап и какие инструменты используются на практике.

Сбор данных начинается с открытых источников (OSINT). Хакеры исследуют социальные сети сотрудников, корпоративные страницы в LinkedIn, Facebook, «ВКонтакте», анализируют публикации и фотографии. На основе полученных данных они выявляют организационную структуру, адреса офисов, внутренние контакты и даже стиль корпоративных коммуникаций. Для этого применяются инструменты наподобие Maltego, theHarvester и Recon-ng, которые автоматически агрегируют сведения из разных источников.

Следующий важный шаг — разведка инфраструктуры. С помощью сканеров вроде Nmap, Shodan и Censys атакующие изучают открытые порты, версии сервисов, публичные API и облачные конфигурации. Это помогает определить уязвимые узлы и понять, какие технологии использует компания. Часто на этом этапе выявляются незащищенные тестовые серверы или забытые поддомены, через которые возможен доступ внутрь сети.

Отдельного внимания заслуживает разработка фишинговых шаблонов. На основе собранных данных злоумышленники создают максимально правдоподобные копии корпоративных писем, форм обратной связи, логотипов и доменных имён. Такие атаки становятся особенно убедительными, если имена реальных сотрудников или проекты организации используются в теме письма или ссылке.

Таким образом, этап разведки в анатомии информационной атаки — это систематический, продуманный процесс изучения цели с применением как технических, так и психологических инструментов. От грамотности разведки напрямую зависит успех последующих фаз вторжения.

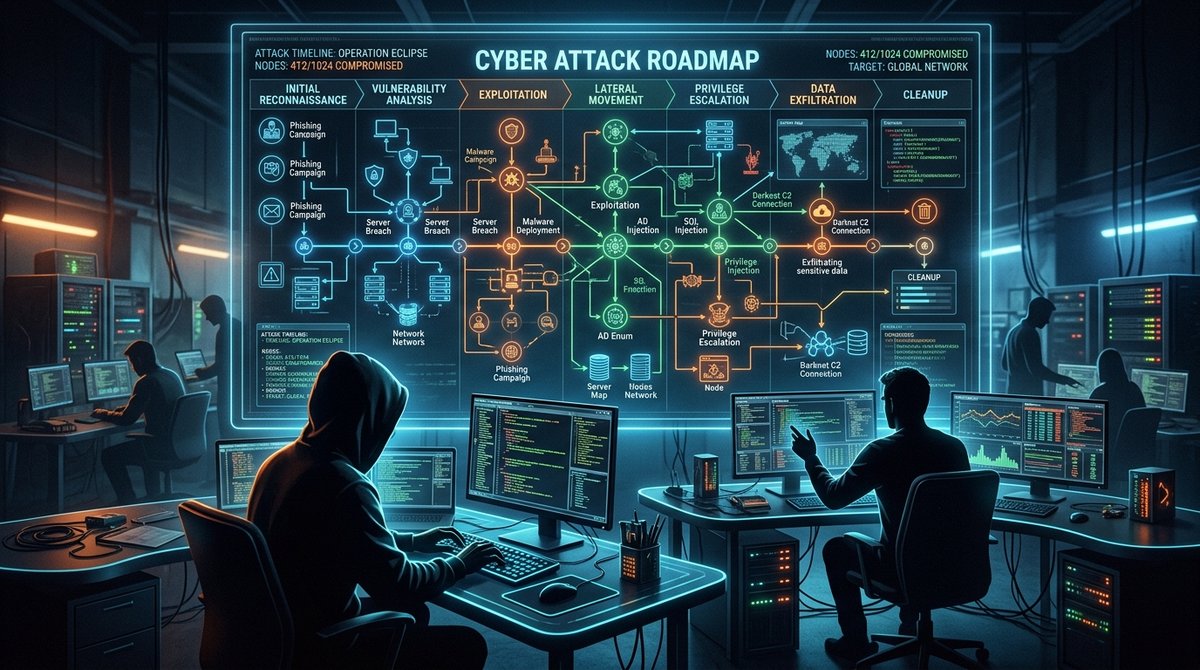

Четыре фазы атаки: от разведки до кражи данных

Анатомия информационной атаки: как это устроено изнутри — это четкая последовательность действий, которая редко бывает случайной. Любая кибератака построена поэтапно: от сбора информации до полной реализации целей злоумышленников. Понимание этих шагов позволяет выстраивать эффективную защиту.

- Разведка (Reconnaissance).

На этом этапе злоумышленники собирают информацию о цели: структуру сети, открытые порты, известные уязвимости, сотрудников компании и их роли. Используются открытые источники (OSINT), социальные сети, фишинговые письма для тестирования откликов. Цель — выявить слабые места, на основании которых будет спланирована атака.

- Проникновение (Initial Access).После выявления уязвимостей наступает момент вторжения. Это может быть эксплуатация дыр в ПО, фишинг, внедрение зараженных вложений или похищенных учетных данных. Доступ к системе открывает злоумышленнику путь к следующему этапу.

- Закрепление и эскалация привилегий (Persistence & Privilege Escalation).Теперь важно сохранить контроль. Злоумышленники устанавливают бэкдоры, изменяют права пользователей, создают скрытые учетные записи. Это позволяет им действовать незаметно, повышать уровень доступа и подготовить инфраструктуру для выполнения ключевых операций.

- Достижение цели (Action on Objectives).Финальная стадия — извлечение выгоды. Это может быть эксфильтрация конфиденциальных данных, шифрование систем с целью выкупа или уничтожение информации для нарушения работы бизнеса. После выполнения задачи следы атаки тщательно маскируются, чтобы затруднить расследование.

Каждый из этих этапов отражает внутреннюю механику атаки. Чем раньше обнаружено вмешательство, тем выше шанс предотвратить критические последствия и сохранить безопасность данных.

Инструменты и тактики APT-групп: как действуют Sticky Werewolf и другие

Анатомия информационной атаки: как это устроено изнутри часто раскрывается через анализ действий конкретных APT-групп. Одним из примеров является группировка Sticky Werewolf, которая специализируется на кибершпионаже и компрометации корпоративных сетей. Эти злоумышленники используют комбинацию легитимных и вредоносных инструментов для бесшумного внедрения и сбора данных.

Одним из основных компонентов их арсенала считается Lumma инфостилер — вредоносное ПО, предназначенное для кражи паролей, cookies, данных автозаполнения браузеров и информации криптокошельков. После заражения система становится источником сведений для внешнего командного сервера, а собранные данные применяются для последующих атак или перепродажи на теневом рынке.

Кроме инфостилеров, APT-группы активно используют удаленные админ-клиенты (RAT), дающие полный контроль над инфраструктурой жертвы. С их помощью злоумышленники могут незаметно модифицировать системные настройки, выполнять команды, устанавливать новое ПО и распространяться внутри корпоративной сети.

- Sticky Werewolf — ориентирована на госструктуры и исследовательские организации, действует через фишинговые письма и поддельные документы.

- Lazarus Group — атакуя финансовые учреждения, использует эксплойты и кастомные RAT для получения финансовой выгоды и разведданных.

- APT28 (Fancy Bear) — внедряется в медиасегмент и органы власти, применяя уязвимости нулевого дня и фишинговые кампании.

Последствия атак этих групп выражаются в утечке данных, финансовых потерях и подрыве доверия к цифровой безопасности организаций. Анализируя их инструменты и тактики, можно выстроить более эффективную стратегию защиты инфраструктуры и предотвращения будущих атак.

Мнение эксперта Антона Вуйма — черный PR о стратегиях атак

Анатомия информационной атаки: как это устроено изнутри — это не просто совокупность технических эксплойтов, вредоносных кодов и сценариев заражений. По мнению Антона Вуйма, эксперта в области черного PR, настоящая сила таких операций кроется в человеке, который стоит за клавиатурой. Он отмечает, что наиболее успешные кампании категории APT невозможно объяснить только техническим совершенством: они движимы человеческим умом, аналитикой и пониманием целей, что делает их максимально точными и разрушительными.

Вуйма подчеркивает, что человекоуправляемый фактор придает атаке гибкость. Это словно точная настройка: оператор может изменить тактику на ходу, адаптироваться под контекст, использовать социальную инженерию и психологию против конкретных сотрудников компании-жертвы. Именно этот элемент делает APT-операции опасными — их нельзя предсказать шаблонно, ведь за каждым действием стоит стратегическое мышление и оценка рисков в реальном времени.

Эксперт обращает внимание, что анализ цифровых артефактов после атаки — единственный способ понять реальные намерения злоумышленников и построить систему защиты, основанную на доказательствах. Логи, следы команд, уникальные конфигурации инфраструктуры — всё это не просто цифровой шум, а следы почерка противника. Без их изучения компании обречены повторять ошибки.

Вывод Антона Вуйма прост: чтобы противостоять угрозам, нужно исследовать не только код, но и психологию атакующих. Ведь каждая информационная атака начинается не с вируса, а с мышления того, кто им управляет.

Сравнение автоматизированных и человекоуправляемых атак

| Параметр | Автоматические вредоносные кампании | APT-операции (человекоуправляемые атаки) |

|---|---|---|

| Продолжительность | Автоматические кампании обычно краткосрочные. Они рассчитаны на быстрое заражение большого количества систем. После первой волны вредоносного кода атака часто прекращается или перезапускается в новой форме с минимальными изменениями. | APT-операции растягиваются на месяцы и даже годы. Они требуют тщательной подготовки, разведки и постепенного продвижения внутри инфраструктуры жертвы, что делает их более устойчивыми и незаметными. |

| Участие человека | Минимальное. Большинство действий выполняется автоматизированными скриптами и ботнетами. Роль человека ограничена настройкой и запуском кампании. | Высокое. Операторы APT активно управляют ходом атаки, адаптируются к защите, анализируют полученные данные и принимают решения на каждом этапе проникновения. |

| Сложность | Средняя или низкая. Используются массовые эксплойты, типовые фишинговые шаблоны и стандартные вредоносы. | Очень высокая. Задействованы уникальные инструменты, кастомные эксплойты и социальная инженерия, направленные на конкретные цели. |

| Ущерб | Как правило, массовый, но ограниченный по глубине — кража данных, перегрузка инфраструктуры, спам-атаки. | Серьёзный, часто стратегический — утечка конфиденциальной информации, саботаж, парализация ключевых процессов организации. |

| Вероятность обнаружения | Высокая. Повторяющиеся шаблоны и высокая активность быстро выявляются системами мониторинга. | Низкая. Благодаря скрытности и постоянной адаптации под защитные механизмы атаки могут оставаться незамеченными продолжительное время. |

Анатомия информационной атаки: как это устроено изнутри показывает, что различие между автоматикой и управляемыми операциями заключается не только в технологиях, но и в целях, методиках и масштабе воздействия. Понимание этих различий помогает выстраивать более точечные стратегии защиты и минимизировать потенциальные риски.

Артефакты и признаки эскалации: как понять, что атака уже началась

Анатомия информационной атаки: как это устроено изнутри — это всегда сочетание скрытных действий и последовательных признаков, которые невозможно заметить при поверхностном мониторинге. Когда эскалация уже началась, инфраструктура подаёт тревожные сигналы на всех уровнях — сетевом, системном и пользовательском.

В первую очередь обращают на себя внимание подозрительные сетевые паттерны. Это нехарактерные направления исходящего трафика, внезапная активность по нестандартным портам, резкие скачки объёма запросов или появление постоянных соединений с внешними узлами, к которым ранее система не обращалась. Часто такие признаки маскируются под легитимные обращения, но со временем формируют чёткую аномальную модель.

Кроме того, необычные входы под учетными записями сотрудников — особенно в нерабочее время или с неизвестных устройств — свидетельствуют о компрометации. В логах можно увидеть многократные попытки авторизации, быстро сменяющиеся IP-адреса, географически разнесённые точки входа.

Следующим предупреждением служат изменения конфигураций. Вредоносная активность часто сопровождается корректировкой политик безопасности, отключением журналирования, появлением новых правил брандмауэра или созданием дополнительных административных учётных записей.

Нельзя игнорировать и следы инфостилеров: появление зашифрованных архивов, неизвестных бинарных файлов в системных каталогах, автозапуск новых процессов при старте ОС. На локальном уровне проявляются подозрительные процессы, повышенная нагрузка на ЦП и сеть, задержки ввода-вывода.

Совокупность этих артефактов — явный сигнал, что атака перешла из стадии разведки в активную фазу. Чем раньше распознать эти индикаторы и зафиксировать их, тем выше шанс остановить развитие компрометации и минимизировать последствия.

Геополитические аспекты и цели: почему APT нацелены на госсектор

Анатомия информационной атаки: как это устроено изнутри становится особенно заметной, когда речь идёт о киберактивах, направленных против государственных структур и стратегических отраслей промышленности. По данным аналитиков, в последние годы число атак на государственные учреждения увеличилось на 21%, а на промышленные предприятия — на 13%. Эти цифры отражают не просто рост цифровой активности злоумышленников, а и прямую зависимость между геополитическими событиями и выбором целей для APT-группировок.

Государственные органы оказываются в центре внимания из-за накопленных ими массивов конфиденциальных данных: экономической статистики, оборонных контрактов, дипломатической переписки. Контроль над подобной информацией предоставляет стратегическое преимущество не только в сфере разведки, но и при ведении гибридных конфликтов. Промышленность, в свою очередь, интересна киберпреступникам и спонсируемым державами группам как источник технологий, критической инфраструктуры и экономических потоков.

Геополитическая напряжённость усиливает этот тренд. Когда между странами растут противоречия, информационные атаки становятся инструментом влияния, позволяющим подорвать доверие к государственным институтам или дестабилизировать экономические процессы противника. АPT-группы, связанные с теми или иными регионами, действуют с высокой точностью, выбирая «точки давления» в виде ведомств, министерств и предприятий, от которых зависят национальные интересы.

Таким образом, рост атак на госсектор и промышленность объясняется не случайными факторами, а отражает глобальную борьбу за информацию, где политические и экономические стимулы тесно переплетены с технологическими возможностями.

Как защититься от целевых атак: практическое руководство

Анатомия информационной атаки: как это устроено изнутри показывает, насколько комплексным может быть современное кибервторжение. Чтобы эффективно противостоять таким угрозам, важно выстроить системную стратегию защиты, состоящую из нескольких последовательных шагов.

- Аудит инфраструктуры. Начните с детального анализа всех элементов вашей IT-системы: серверов, сетей, рабочих станций и облачных ресурсов. Определите слабые места, устаревшее ПО, открытые порты, слабые пароли. Практический совет: используйте автоматизированные сканеры уязвимостей и проводите аудит минимум раз в квартал.

- MDR-сервисы (Managed Detection and Response). Это профессиональные службы, которые круглосуточно отслеживают угрозы и оперативно реагируют на подозрительные активности. Практический совет: выбирайте MDR-провайдера с опытом в вашей отрасли и интеграцией с SIEM-системами.

- Обучение сотрудников. Даже самая защищённая система уязвима из-за человеческого фактора. Организуйте регулярные тренинги по методам социальной инженерии и безопасной работе с почтой и файлами. Практический совет: проводите фишинг-симуляции, чтобы повысить внимательность персонала.

- Мониторинг аномалий. Внедрите системы сбора и анализа журналов событий, чтобы выявлять нетипичные действия пользователей и приложений. Практический совет: установите пороговые значения для срабатывания оповещений и регулярно пересматривайте их в зависимости от динамики угроз.

- Реагирование на инциденты. Разработайте четкий план действий на случай атаки: кто уведомляется, какие системы изолируются, как восстанавливаются данные. Практический совет: проводите учения минимум раз в полгода, чтобы команда знала свои роли в кризисной ситуации.

Следуя этим шагам, вы повышаете устойчивость компании к современным киберугрозам и минимизируете возможные последствия атак.

Комментарий эксперта по MDR-системам

Комментарий эксперта по MDR-системам: В контексте темы «Анатомия информационной атаки: как это устроено изнутри» важно понимать, что современные киберугрозы развиваются значительно быстрее традиционных систем защиты. Продвинутые постоянные угрозы (APT) действуют незаметно, сочетая социальную инженерию, вредоносный код и сложные техники скрытности. В такой ситуации именно Managed Detection and Response (MDR) становится критически важным элементом защиты инфраструктуры.

Основная задача MDR — обеспечить раннее выявление аномалий и немедленное реагирование. В отличие от классических средств мониторинга, MDR-платформы анализируют огромные массивы событий в режиме реального времени, используя машинное обучение, поведенческий анализ и искусственный интеллект. Это позволяет обнаружить подозрительную активность задолго до того, как злоумышленники достигнут своих целей.

По нашим данным, компетентное внедрение MDR способно предотвратить до 88% инцидентов ransomware ещё на стадии подготовки атаки. Это достигается не только за счёт технологий, но и благодаря постоянной работе аналитиков, которые отслеживают индикаторы компрометации (IoC) и реагируют на инциденты круглосуточно.

Таким образом, MDR — это не просто инструмент. Это стратегический подход, объединяющий людей, процессы и технологии. Он обеспечивает организации возможность видеть картину угроз целиком и реагировать раньше, чем атакующая сторона добьётся своего. В результате — минимизация ущерба, сохранность данных и уверенность в устойчивости систем безопасности.

Будущее информационных атак: прогнозы на 2026 год

Анализируя современные тенденции, можно предположить, что к 2026 году анатомия информационной атаки: как это устроено изнутри станет ещё более сложной и многослойной. Цифровая среда будет развиваться стремительно, а вместе с ней — средства нападения и защиты. Основные направления изменений можно выделить по нескольким ключевым аспектам.

Рост ботнетов и DDoS‑атак. Расширение Интернета вещей продолжит подпитывать создание распределённых сетей заражённых устройств. Даже бытовая техника станет частью угрозы, формируя гигантские бот‑сети, способные парализовать инфраструктуры и корпоративные сервисы. DDoS‑атаки будут использовать более интеллектуальное распределение трафика, что усложнит их своевременное обнаружение и фильтрацию.

Повышение роли искусственного интеллекта. Искусственный интеллект станет ключевым инструментом как для атакующих, так и для специалистов по кибербезопасности. С одной стороны, AI‑алгоритмы будут использоваться злоумышленниками для адаптивного обхода защитных механизмов и автоматического подбора уязвимостей. С другой — системы машинного обучения помогут компаниям выявлять аномалии поведения, прогнозировать возможные атаки и реагировать в режиме реального времени.

Эволюция социальной инженерии. Количество кибератак, построенных на манипуляциях с доверием пользователей, будет расти. Генерация реалистичных фейковых личностей, видео и аудио (deepfake) повысит эффективность фишинговых и вымогательских схем. В будущем линия между машинным и человеческим взаимодействием станет ещё менее заметной, что потребует новых подходов к цифровой идентификации и верификации.

Таким образом, к 2026 году баланс между атакой и защитой в киберпространстве будет постоянно меняться, требуя гибкости и инновационного мышления от всех участников цифровой безопасности.

Заключение

Анатомия информационной атаки: как это устроено изнутри показывает, что киберугрозы эволюционируют с каждым годом, становясь всё более сложными и скрытными. Современные злоумышленники используют гибридные подходы, объединяя социальную инженерию, технические уязвимости и дезинформацию. В таких условиях раннее реагирование становится критическим фактором защиты — именно скорость распознавания атаки определяет масштаб возможного ущерба.

Надёжная защита невозможна без сотрудничества между бизнесом и экспертами по безопасности: объединяя опыт, технологии и аналитику, компании способны выстроить устойчивый цифровой щит. Если вы хотите оценить готовность своей инфраструктуры и укрепить MDR-стратегию, самое время сделать следующий шаг.

Проведите аудит MDR вместе с Антоном Вуймой — это поможет выявить слабые места и подготовиться к будущим кибериспытаниям.

Вы можете подробнее узнать про черный PR в моих книгах

Скачать бесллатно книги про черный PR

Часто задаваемые вопросы

Что такое анатомия информационной атаки?

Анатомия информационной атаки описывает этапы, по которым злоумышленники планируют, внедряют и развивают кибератаку. Она включает разведку, проникновение, закрепление в системе и эксплуатацию данных для достижения целей.

Какие фазы включает APT-атака?

APT-атака проходит через несколько фаз: разведку, компрометацию, закрепление, скрытное движение по сети и выполнение миссии. Такой подход делает её длительной и труднообнаружимой.

Почему человекоуправляемые атаки опаснее автоматических?

Человекоуправляемые атаки более гибкие — злоумышленники адаптируются к действиям жертв и систем защиты. Они способны менять тактику в реальном времени, что усложняет обнаружение и нейтрализацию угрозы.

Как защититься от фишинга и социальной инженерии?

Необходимо обучать сотрудников распознаванию подозрительных писем и ссылок, использовать двухфакторную аутентификацию и антивирусные решения. Регулярные тесты и симуляции фишинга помогают укрепить кибергигиену компании.

Какие тенденции киберугроз ожидаются в 2026 году?

К 2026 году усилятся атаки с применением искусственного интеллекта и глубоких фейков. Кроме того, возрастет число инцидентов, связанных с IoT, облачными сервисами и критической инфраструктурой.